Emotet es una infección de malware que se propaga a través de email no deseados y que contienen documentos maliciosos de Word o Excel. Cuando el usuario decide abrir el correo, habilita las macros y de inmediato ejecuta los llamados troyano Emotet en el equipo.

Se dice que Emotet ha sido una de las amenazas de seguridad informática más presentes en los últimos tiempos. Este malware ha puesto en jaque a cientos de usuarios en el mundo.

Lea TAMBIÉN: QUÉ ES UN TROLL EN INTERNET

Lo normal es que este tipo de ataques lleguen a través de los email, debido a que es la vía que tienen los piratas informáticos para infectar a través de archivos maliciosos.

En caso que el ataque tenga éxito, el malware robará el email de la víctima y lo transmitirá a los servidores que están controlados por el atacante. Mayormente estos email robados, serán utilizadas como parte de futuras campañas de Spam para que pueda parecer legítimo.

Emotet también puede actuar como puerta de entrada de otras amenazas. Puede descargar otras variedades de malware como TrickBot y QakBot, también a su vez puede derivar en ataques de ransomware.

¿Qué es Emotet?

Emotet es también considerado un troyano avanzado que se propaga principalmente a través del correo electrónico.

El malware viaja mediante mensajes tipo phishing o spam que contienen diferentes archivos adjuntos o enlaces URL.

Una vez que se hace clic, se lanza la carga viral y el malware intenta proliferar dentro de la red. Para ello utiliza técnicas como la fuerza de las credenciales de usuario y escribiéndose en unidades compartidas.

La complejidad de este malware reside en que se comporta como un gusano para propagarse pero se dice que tiene la capacidad de infectar como un troyano y de ser usado como una red de bots.

El malware Emotet utiliza una variedad de métodos para mantener las técnicas de persistencia y evasión. De esta manera intenta evitar ser detectado en la red, mientras propaga dentro de ella todo tipo de ransomware.

Emotet está diseñado para robar credenciales de inicio de sesión de cuentas de correo electrónico configuradas en sistemas infectados.

Las credenciales comprometidas se pasan posteriormente a los robots de spam que envían un gran número de correos electrónicos no deseados para propagar aún más el malware. O simplemente pueden estar para robar información que está en el buzón de correo electrónico y usarla para enviar email desde otro lugar.

¿Cómo saber si el malware atacó el email?

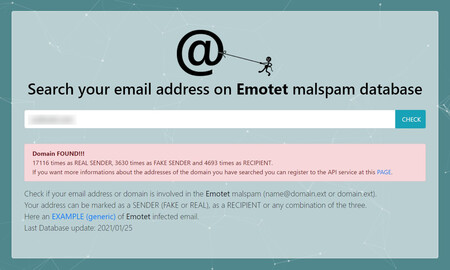

Gracias a una empresa italiana de ciberseguridad llamada TG Soft, fue lanzado un nuevo servicio llamado ‘yo he sido emotet’. A través de este servicio es posible comprobar si un dominio o email se ha utilizado como remitente o destinatario en las campañas de spam de Emotet.

TG Soft ha expuesto que su base de datos consiste en email salientes, que son monitoreados y generados por Emotet.

En 2020 recopilaron más de 2,1 millones de direcciones de correo electrónico de alrededor de 700.000 email salientes. Es posible utilizar este servicio de forma rápida y sencilla.

Simplemente ingrese un dominio o dirección de email y le permitirá saber cuántas veces la dirección de correo electrónico o dominio se ha utilizado como remitente o destinatario de correo electrónico.

Cuando devuelva el resultado de la búsqueda, Have I Been Emotet proporcionará la siguiente información:

- Enviador real: que es aquel que indica que la computadora que usa la cuenta de email ha sido comprometida y se usó para enviar correos electrónicos no deseados.

- Enviador falso: se refiere a aquel correo que ha sido robado y utilizado en campañas de spam.

- Recipiente: es aquel que indica que fue el destinatario de un correo electrónico no deseado de Emotet.

La lucha contra el malware

Para comprobar si los email o dominios han sido utilizados por dicha red de bots o han sido destino de mensajes maliciosos , apareció Have I Been Emotet.

Los responsables de este portal de la empresa de ciberseguridad han hecho es habilitar un buscador en la página. Gracias a ella, permite introducir una dirección de emil o un dominio y saber si ha estado involucrado en alguno de los ataques del malware Emotet.

La base de datos usada de este malware que empezó en 2014 como troyano bancario se actualiza periódicamente.

La herramienta, en caso de encontrar el dominio o dirección de correo, indica rápidamente si se ha utilizado para enviar correos. En caso que si haya sido suplantada o si ha sido víctima de un ataque, enviará una notificación.

Para que un usuario se infecte con un malware, debió abrir un contenido que tenía archivos adjuntos de email. De esta manera se activan los macros para instalar el malware que ya hemos mencionado.

Por otro lado, si el dominio tiene usuarios listados como remitentes «reales», es probable que uno de los usuarios del dominio de email sea infectado. Por tanto es necesario realizar una investigación exhaustiva de las computadoras.